Nếu hình ảnh, tài liệu hoặc file bị mã hóa bằng phần mở rộng bora, điều đó có nghĩa là máy tính của bạn bị nhiễm ransomware STOP (DJVU).

Ransomware STOP (DJVU) mã hóa tài liệu cá nhân trên máy tính nạn nhân, sau đó hiển thị thông báo cung cấp giải mã dữ liệu nếu thanh toán bằng Bitcoin. Hướng dẫn giải mã file được để trong file _readme.txt trên desktop của nạn nhân. Bài viết này sẽ hướng dẫn các bạn cách xóa ransomware tạo đuôi file .bora.

Cảnh báo: Hướng dẫn này sẽ giúp bạn xóa ransomware tạo file đuôi .bora, nhưng không giúp khôi phục file. Bạn có thể thử ShadowExplorer hoặc phần mềm khôi phục file miễn phí để khôi phục dữ liệu.

Ransomware tạo file đuôi .bore được phân phối qua spam email chứa các file đính kèm bị nhiễm ransomware hoặc khai thác các lỗ hổng trong hệ điều hành và phần mềm được cài đặt.

Các tội phạm mạng spam email với thông tin tiêu đề giả, lừa người nhận tin nó đến từ công ty vận chuyển như DHL hoặc FedEx. Email thông báo rằng bạn có đơn hàng cần nhận nhưng không gửi tới được vì một số lý do. Hoặc đôi khi email xác nhận đơn hàng bạn đã mua. Dù bằng cách nào nó cũng khiến người nhận tò mò và mở file đính kèm (hoặc click vào liên kết nhúng trong email). Và với việc làm này, máy tính của bạn sẽ bị nhiễm ransomware tạo file đuôi .bora.

Ransomware tạo file đuôi .bora tấn công nạn nhân bằng cách hack cổng Remote Desktop Services (RDP) mở. Những kẻ tấn công quét các hệ thống đang chạy RDP (cổng TCP 3389), sau đó thực hiện cuộc tấn công brute force mật khẩu hệ thống.

Dòng ransomware: STOP (DJVU) ransomware

Phần mở rộng: Bora

File đòi tiền chuộc: _readme.txt

Tiền chuộc: Từ 490 USD đến 980 USD (bằng Bitcoin)

Liên hệ: gorentos@bitmessage.ch, gerentoshelp@firemail.cc hoặc @datarestore trên Telegram

Ransomware tạo file đuôi .bora hạn chế quyền truy cập dữ liệu bằng cách mã hóa file. Sau đó tống tiền nạn nhân bằng cách yêu cầu tiền chuộc tính bằng tiền điện từ Bitcoin để có thể lấy lại quyền truy cập dữ liệu. Loại ransomware này nhắm vào tất cả các phiên bản Windows bao gồm Windows 7, Windows 8 và Windows 10. Khi lần đầu được cài đặt trên máy tính, ransomware này sẽ tạo một file thực thi có tên ngẫu nhiên trong thư mục %AppData% hoặc %LocalAppData%. File thực thi này sẽ khởi chạy và bắt đầu quét tất cả các ký tự ổ đĩa trên máy tính để tìm file dữ liệu mã hóa.

Ransomware tạo file đuôi .bora tìm kiếm các phần mở rộng file cụ thể để mã hóa. Các file nó mã hóa thường là tài liệu và file quan trọng như .doc, .docx, .xls, .pdf, v.v… Khi tìm thấy các file này, nó sẽ thay đổi đuôi file thành bora để không thể mở chúng được nữa.

Dưới đây là danh sách các phần mở rộng file mà loại ransomware này nhắm tới:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt

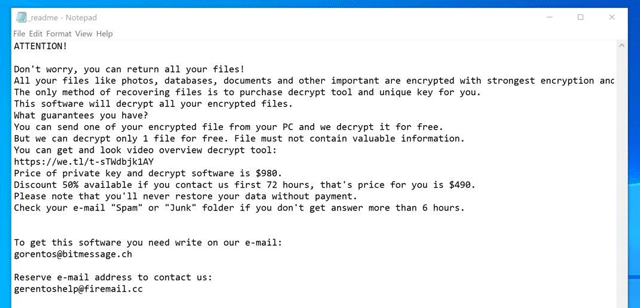

Khi file bị mã hóa bởi phần mở rộng bora, ransomware này tạo file _readme.txt, giải thích cách thức lấy lại file và yêu cầu tiền chuộc trong mỗi thư mục mà file đã bị mã hóa và trên desktop Windows. Những file này được đặt trong mọi thư mục có file bị mã hóa và chứa thông tin về cách liên lạc với tội phạm mạng để lấy lại file.

Khi quét xong máy tính, nó cũng xóa tất cả Shadow Volume Copy trên máy tính bị nhiễm để không thể sử dụng để khôi phục file bị mã hóa.

Khi máy tính bị nhiễm ransomware này, nó sẽ quét tất cả các ký tự ổ đĩa để tìm loại file mục tiêu, mã hóa chúng và sau đó thêm phần mở rộng bora. Khi các file này bị mã hóa, bạn sẽ không thể mở chúng với các chương trình thông thường. Khi ransomware này hoàn tất mã hóa file của nạn nhân, nó cũng hiển thị một file gồm hướng dẫn cách thức liên lạc với tội phạm mạng (gorentos@bitmessage.ch hoặc gerentoshelp@firemail.cc).

Đây là thông báo yêu cầu tiền chuộc trong file _readme.txt.

Thật không may, bạn không thể khôi phục các file được mã hóa bằng ransomware tạo file đuôi .bora vì cần khóa riêng để mở khóa mà khóa này chỉ tội phạm mạng mới có.

Tuy nhiên, bạn cũng đừng trả tiền để khôi phục file. Ngay cả khi trả tiền cho chúng, cũng không có gì đảm bảo bạn sẽ lấy lại được quyền truy cập file.

Tham khảo phần cách xóa ransomware trong bài viết Cách xóa ransomware tạo file đuôi .boot để biết cách xóa ransomware tạo file đuôi .bora.

Để ngăn máy tính khỏi ransomware tạo file đuôi .bora, bạn cần cài đặt chương trình diệt virus trên máy tính và luôn sao lưu tài liệu cá nhân. Ngoài ra bạn có thể sử dụng chương trình có tên là HitmanPro.Alert để ngăn phần mềm độc hại mã hóa file chạy trên hệ thống.

Chúc các bạn thực hiện thành công!

Nguồn tin: quantrimang.com

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn