Theo báo cáo an toàn thông tin 2023 từ Kaspersky, số lượng mã độc tấn công đánh cắp tài khoản ngân hàng của người dùng trên thiết bị di động tăng 30%, trong tổng số 33,8 triệu mã độc nhắm đến điện thoại di động. Nhiều quốc gia có tỷ lệ mã độc nhắm đến tài khoản ngân hàng tăng gần 300%. Trong đó, các loại mã độc tập trung tấn công điện thoại Android thuộc nhóm Trojan-Banker.AndroidOS.

Con số này tăng vọt trong quý 1/2024 khi mạng lưới Kaspersky Security Network ghi nhận đến 10,1 triệu vụ tấn công của các loại mã độc nhắm đến điện thoại di động được ngăn chặn bởi ứng dụng bảo mật Kaspersky Mobile Security. Cụ thể, hệ thống theo dõi an toàn thông tin cho thấy ứng dụng KMS đã ngăn chặn 389.000 ứng dụng độc hại cài đặt vào thiết bị của người dùng, trong đó có đến 11.729 là ứng dụng có mã độc họ trojan đánh cắp thông tin tài khoản ngân hàng và 1.990 là họ mã độc mã hóa dữ liệu tống tiền (ransomware).

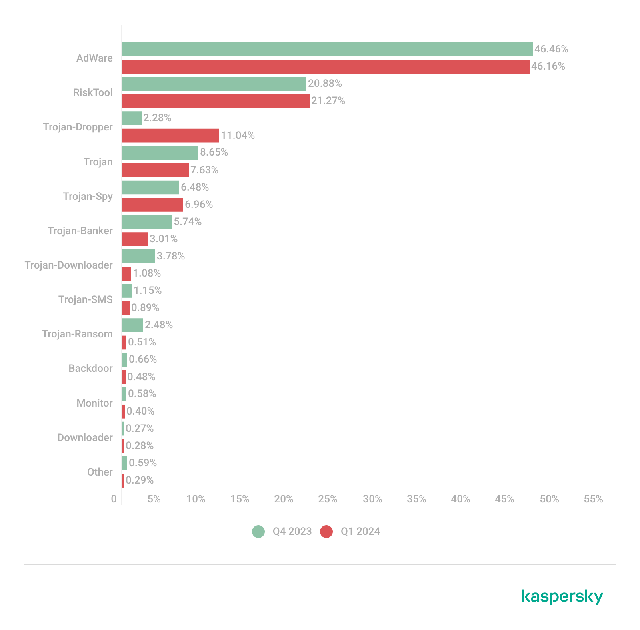

Các loại mã độc được Kaspersky Mobile Security ngăn chặn thâm nhập vào điện thoại người dùng

Kaspersky

Báo cáo của Kaspersky cho biết, các loại mã độc họ trojan khi thâm nhập vào điện thoại người dùng thì âm thầm đánh cắp dữ liệu cá nhân, thông tin tài khoản ngân hàng và tải thêm các loại mã độc khác như keylogger mà nạn nhân không hề hay biết. Chúng ghi nhận toàn bộ thao tác và các hoạt động của người dùng trên điện thoại, âm thầm gửi thông tin đó về cho tội phạm mạng.

Theo ông Ngô Trần Vũ, Giám đốc Công ty NTS Security: "Kẻ gian tạo ra các ứng dụng phổ biến rồi phân phát miễn phí cho người dùng thích sử dụng lậu từ các kênh cộng đồng hay mạng chia sẻ. Do muốn dùng lậu nên người dùng thường chấp thuận bỏ lớp bảo vệ của Android mà cài đặt ứng dụng lậu dạng APK này, không biết rằng mình cũng đã cài mã độc được nhúng kèm theo vào điện thoại".

Tại Việt Nam vừa qua, kẻ gian lợi dụng các thời điểm người dân cần đăng ký và chứng thực thông tin cá nhân định danh qua ứng dụng VneID nên đã tạo ra ứng dụng giả mạo gần giống, và tiến hành các chiêu thức lừa đảo 'con mồi' cài đặt, từ đó chiếm quyền điều khiển điện thoại của nạn nhân và thực hiện các giao dịch chuyển tiền, lừa đảo người thân của nạn nhân trong thông tin danh bạ…

Điện thoại có thể biến thành công cụ giúp tin tặc tấn công người dùng

AFP

"Các ứng dụng giả mạo không thể được duyệt lên chợ ứng dụng Google Play hay Apple App Store, do đó, kẻ gian buộc phải đánh lừa nạn nhân bằng các hình thức như giả danh công an gọi điện thoại trực tiếp để yêu cầu người dân cài đặt VneID giả, rồi gửi cho họ file cài đặt qua Zalo Chat", ông Ngô Trần Vũ cho biết, "Ứng dụng VNeID giả yêu cầu được cấp quyền truy cập mức cao bao gồm cả đọc dữ liệu cá nhân và đọc tin nhắn chứa mã OTP mà ngân hàng gửi cho khách hàng để chứng thực giao dịch chuyển khoản. Theo đó, kẻ gian kiểm soát được ứng dụng tài khoản ngân hàng và chuyển tiền đi nhanh chóng".

Một số phương pháp giúp người dùng có thể ngăn chặn phần lớn các mối nguy hại này.

Ý kiến bạn đọc

Những tin mới hơn

Những tin cũ hơn